Avec tous les clichés habituels, nous avons tendance à limiter le piratage à une seule forme, représentée par l’image d’un individu attaquant un système informatisé à distance, tout en restant dans sa zone de confort. Erreur ! Les temps changent et les cybercriminels évoluent, la menace est désormais multiforme.

Le piratage visuel est un sous-genre des cybermenaces que l’on ne voit pas forcément, sans mauvais jeu de mots, dans la plupart des cas. Effectivement, les nouveaux terminaux, smartphones et tablettes en tête et les avancées technologiques en termes d’ergonomie n’ont pas que des bons côtés. Les écrans de plus en plus larges avec des résolutions d’images de plus en plus élevées, associés l’accroissement de la mobilité rendent de plus en plus vulnérables les données sensibles. Le développement des espaces de coworking et autres open space accentue également les menaces.

Les regards indiscrets et malintentionnés peuvent aisément servir à récupérer des mots de passe ou encore des informations confidentielles. Selon l’étude Ponemon Institute, réalisée sur quarante entreprises réparties dans huit pays travers le monde, 91% des attaques visuelles aboutissent. 50% ont permis de dérober des données visibles tandis que 30% ont aidé à voler des identifiants d’applications. Des chiffres loin d’être anodin.

Pour y remédier, il existe quelques actions à mettre place par les entrepreneurs pour écarter les risques d’espionnage cyber :

• L’audit de la sécurité visuelle : cela consiste à identifier les endroits faciles d’accès et qui rendent le piratage visuel facile notamment par la disposition des écrans dans l’espace de travail ouvert.

• L’installation d’outils de protection : Le filtre de confidentialité sur tous les écrans, idéal dans les transports en commun. HP communique d’ailleurs actuellement sur cet argument pour promouvoir son dernier laptop auprès des professionnels.

• La sensibilisation des collaborateurs : Programmer des séances de formation afin de sensibiliser les collaborateurs sur les bonnes pratiques.

Cette menace sous-estimée ne requiert aucune compétence technique du cybercriminel, c’est pourquoi elle représente un réel danger. Tout le monde peut le faire !

Articles récents

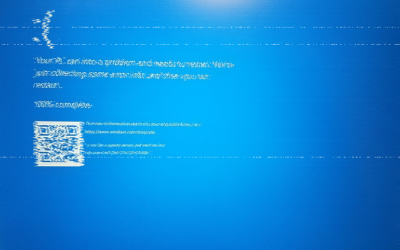

Retour sur l’incident CrowdStrike

L'affaire CrowdStrike a récemment fait les gros titres après une panne informatique mondiale qui a paralysé plusieurs secteurs, dont l'aviation, en juillet 2024. Cette panne a été provoquée par une mise à jour défectueuse d'un logiciel de cybersécurité développé par...

Le quishing, une nouvelle arnaque à surveiller

Le quishing est une nouvelle arnaque qui utilise des codes QR pour tromper les gens et les inciter à visiter de faux sites Web. Ces faux sites Web ressemblent à de vrais sites Web de banques, d'agences gouvernementales ou d'autres entreprises. Une fois sur le faux...

Cyberattaques et élections européennes : Une menace persistante et en évolution

Alors que les élections européennes approchent à grands pas, les cyberattaques se profilent comme une menace majeure pour l'intégrité du processus démocratique. Les récentes actualités mettent en lumière l'impossibilité de garantir un risque zéro en matière de...